Conformité des appareils Apple : nLPD suisse et RGPD europeen en pratique

Les organisations suisses qui gerent des appareils Apple évoluent dans un cadre règlementaire a plusieurs niveaux : la nouvelle Loi sur la protection des données (nLPD), le RGPD europeen pour celles qui servent des clients dans l'UE, et les règlementations sectorielles spécifiques. Voici ce que les responsables IT doivent configurer, documenter et être en mesure de prouver pour assurer la conformité de leur flotte.

Points clés

- La nLPD suisse (en vigueur depuis septembre 2023) exige des mesures techniques et organisationnelles pour la protection des données personnelles sur les appareils

- Le chiffrement (FileVault sur Mac, protection des données iOS) constitue l'exigence technique de base pour les données au repos

- Les politiques de conformité MDM fournissent des preuves auditables de l'application de la sécurité sur l'ensemble de votre flotte

- Le BYOD ajoute une couche de complexité nLPD/RGPD — l'User Enrollment d'Apple séparé les données personnelles et professionnelles de maniere cryptographique

- Documentez tout : la conformité consiste a pouvoir prouver ce que vous faites, pas seulement à le faire

Le paysage règlementaire pour les organisations suisses

Le chiffrement : le socle non négociable

Le MDM comme preuve de conformité

BYOD et séparation des données

Exigences sectorielles

Checklist de conformité pour les flottes Apple

- FileVault active et impose sur tous les Mac avec sequestrement centralise des clés de recuperation

- Complexité minimale du code d'accès imposee sur tous les appareils iOS/iPadOS

- Tous les appareils inscrits au MDM avec des politiques de conformité actives

- Reporting de conformité automatise configure et exporte mensuellement

- Capacite d'effacement à distance confirmee et testee pour tous les types d'appareils

- Politique BYOD documentee avec description de l'architecture de séparation des données

- Registre des traitements incluant la gestion des appareils comme activite de traitement

- Contrats fournisseurs (prestataire MDM, service géré) incluant des avenants de traitement des données

- Plan de réponse aux incidents couvrant les scénarios d'appareils perdus ou voles avec délais de notification

- Évaluation de sécurité annuelle incluant la revue de la gestion des appareils Apple

Questions fréquemment posees

Points clés a retenir

Les lacunes de conformité dans votre flotte Apple peuvent entraîner des amendes et des échecs d'audit. Une évaluation structurée identifie les risques avant qu'ils ne deviennent coûteux.

Réserver une évaluation →Pour aller plus loin

Insights associés

Sécurité des appareils Apple : 10 bonnes pratiques essentielles au-delà du MDM

Le MDM est indispensable, mais ce n'est que le socle. Une veritable sécurité de flotte Apple repose sur une approche en couches qui couvre l'identité, la protection endpoint, les contrôles réseau et la réponse aux incidents. Voici les 10 pratiques qui distinguent une flotte Apple sécurisée d'une flotte vulnerable.

BYOD ou appareils d'entreprise : quelle stratégie pour votre flotte Apple ?

Vos collaborateurs doivent-ils utiliser leurs propres iPhones et MacBooks, ou devez-vous fournir des appareils d'entreprise ? Ce choix conditionne votre posture de sécurité, votre budget IT et l'experience de vos équipes pour des années. Voici un cadre de décision concret pour les organisations centrees sur Apple.

Protection endpoint Apple : ce que votre MDM ne couvre pas

Votre MDM impose la configuration. Il ne detecte pas les malwares, ne bloque pas le phishing et ne reagit pas aux attaques actives. Voici la couche de protection endpoint dont votre flotte Apple a besoin, et comment choisir l'outil adapté à votre contexte.

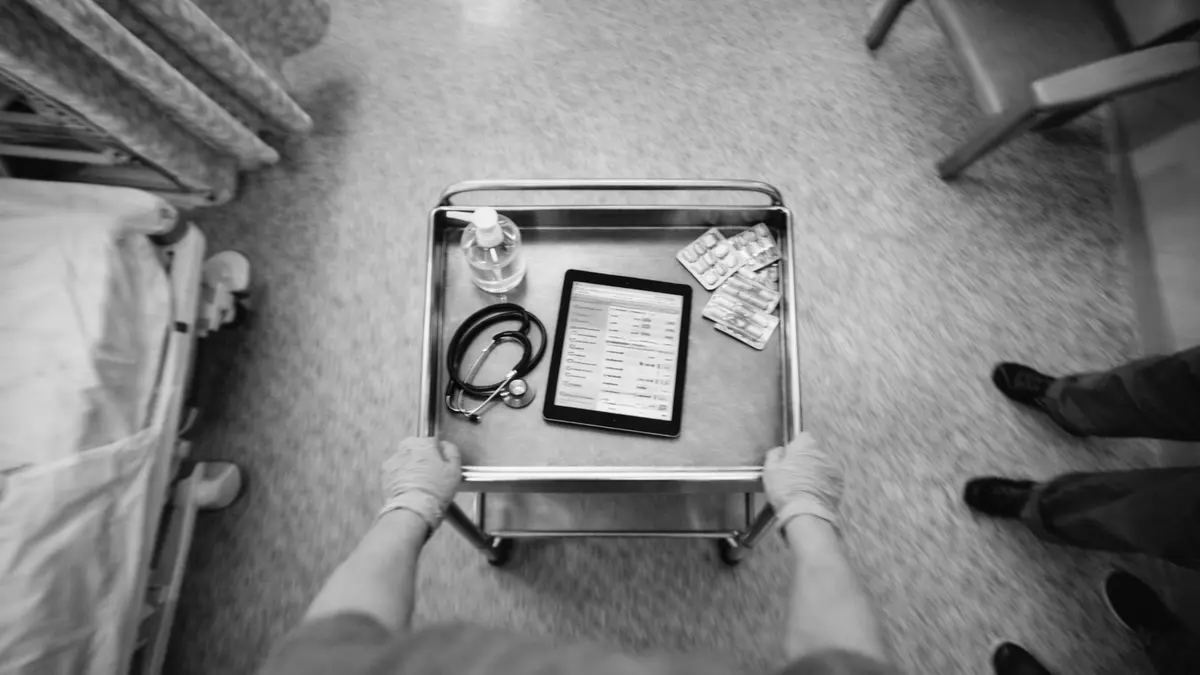

Gestion des appareils Apple en milieu hospitalier et clinique

Les etablissements de santé s'appuient de plus en plus sur les appareils Apple pour leurs workflows cliniques, l'interaction avec les patients et la communication entre équipes soignantes. Gérer ces appareils a grande échelle dans un environnement hospitalier exige une approche sur mesure, qui concilie sécurité des données patients, ergonomie pour le personnel clinique et conformité règlementaire.